DC Forensic -

Faktenbasierte Analyse in sensiblen Situationen

Wenn digitale Zweifel plötzlich real werden, zählt nicht Bauchgefühl, sondern belastbare Analyse. DC Forensic unterstützt Unternehmen dabei, Täuschung, Manipulation und Fake-Identitäten technisch nachzuweisen – diskret, objektiv und nach forensischen Standards. Sie erhalten eine klare Einschätzung der Beweislage und einen strukturierten Bericht.

Corporate Forensic Lab

Digitale Integrität & Forensische Exzellenz für Unternehmen

Wir sichern Beweise, entlarven Manipulationen und schützen Ihre Entscheidungswege gegen die Bedrohungen der KI-Ära.

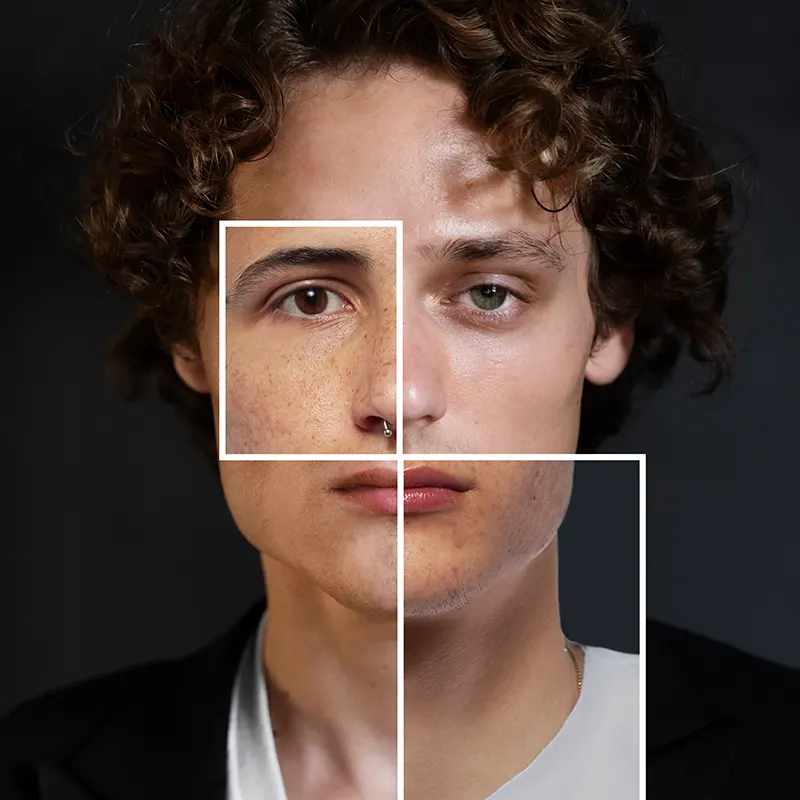

Multimedia-Forensik & Authentizitätsprüfung (Core USP)

In einer Welt von Deepfakes liefern wir die Gewissheit.

- Authentifizierung von Bild & Video: Prüfung auf KI-Manipulationen, Deepfakes, Retuschen oder Frame-Bearbeitungen.

- Audio-Forensik & Voice-Cloning-Check: Analyse von Sprachaufnahmen zur Sprecheridentifikation und zum Nachweis von technischen Eingriffen.

- Metadaten-Rekonstruktion: Validierung von Zeitstempeln, GPS-Daten und Hardware-Kennungen zur zweifelsfreien Herkunftsbestimmung.

- Forensische Bildverbesserung: Gerichtsfeste Aufbereitung von unscharfem Bildmaterial (CCTV, Dashcams) zur Identifikation von Personen oder Kennzeichen.

Untersuchung von Wirtschaftsdelikten & HR-Forensik

Aufklärung interner und externer Unregelmäßigkeiten.

- Schutz vor Datendiebstahl: Nachweis von unberechtigtem Abfluss von Know-how oder Kundenlisten (besonders bei Personalwechseln).

- Aufdeckung von Manipulationen: Rekonstruktion von Buchhaltungsdaten, gelöschten E-Mails oder veränderten Log-Files bei Betrugsverdacht.

- HR-Forensik & Arbeitsrecht: Objektive Untersuchung von Dienstgeräten bei Verstößen gegen Wettbewerbsverbote, Mobbing oder schweren Compliance-Verletzungen (DSGVO-konform).

- Sabotage-Analyse: Identifikation von Spuren gezielter Systemstörungen durch Innentäter oder Externe.

Rechtssichere Beweissicherung & Gutachten

Qualität, die vor Gericht Bestand hat.

- Gerichtsverwertbare Dokumentation: Erstellung von Sachverständigengutachten für Arbeits-, Zivil- und Strafprozesse.

- Forensisches Imaging: Bitgenaue Sicherung von Datenträgern ohne Veränderung des Originals (Integritätsschutz).

- Chain of Custody: Lückenlose Dokumentation der Beweismittelkette vom ersten Zugriff bis zur finalen Analyse.

- Versicherungsforensik: Unabhängige Faktenprüfung zur Vorlage bei Cyber- oder Haftpflichtversicherungen.

Prävention, Awareness & KI-Sicherheit

Den Angreifern einen Schritt voraus sein.

- CEO Fraud & Social Engineering Training: Sensibilisierung von Führungskräften gegen Betrugsmaschen (z. B. manipuliert durch Voice Cloning).

- KI-Pentesting: Stresstest Ihrer Sicherheitssysteme und Identifikationsprozesse gegenüber KI-gestützten Angriffsszenarien.

- Awareness-Schulungen: Training der Belegschaft zum Erkennen von Desinformation, Deepfakes und perfiden Phishing-Kampagnen.

- Präventions-Consulting: Etablierung von Verifikations-Workflows zum Schutz vor autorisierten Fehlüberweisungen durch mediale Täuschung.

Diskretion. Präzision. Rechtssicherheit.

Kontakt

Hinweis: Dieses Formular dient nur der Erstkontaktaufnahme. Bitte senden Sie über diesen Kanal keine sensiblen Dateien oder biometrischen Daten. Für den sicheren Austausch nutzen wir im zweiten Schritt unsere verifizierten Hochsicherheits-Messenger

AI Pentesting

Technische Validierung für den EU AI Act

Stichtag 1. August 2026: Sind Ihre Systeme bereit?

Mit der vollständigen Anwendung des EU AI Act am 01.08.2026 werden die Anforderungen an die technische Sicherheit von KI-Systemen zur gesetzlichen Pflicht. Insbesondere für Hochrisiko-Anwendungen schreibt die Verordnung in Artikel 15 ein angemessenes Maß an Genauigkeit, Robustheit und Cybersicherheit vor.

DC Forensic bietet Ihnen die unabhängige, rein technische Überprüfung Ihrer KI-Infrastruktur. Wir agieren als spezialisierte Prüfinstanz, die Ihre Systeme auf Herz und Nieren testet, damit Sie die notwendige technische Dokumentation auf einer soliden Faktenbasis erstellen können.

Unsere Prüfschwerpunkte im Rahmen der Regulierung:

- Robustheitstest (Art. 15 Abs. 3): Wir simulieren Fehler, Störungen und unvorhergesehene Umgebungsbedingungen, um die Widerstandsfähigkeit Ihres Modells zu validieren.

- Angriffs-Simulation (Cybersicherheit): Gezielte Überprüfung auf KI-spezifische Schwachstellen wie:

- Adversarial Attacks: Versuche, das Modell durch manipulierte Eingaben zu täuschen.

- Data & Model Poisoning: Analyse der Integrität von Trainingsdaten und Komponenten.

- Prompt Injection: Prüfung der Anfälligkeit bei Sprachmodellen (LLMs).

- Detektion von Output-Manipulationen: Wir testen, wie anfällig Ihr System für Eingriffe ist, die das Ergebnis verfälschen könnten.

Forensische Fakten statt vager Beratung

Wir verstehen uns als technische Gutachter. Unser Ziel ist es nicht, Ihre Prozesse umzugestalten, sondern Ihre offenen Flanken objektiv und forensisch präzise aufzudecken.

- Neutrales Testing: Wir bewerten den Ist-Zustand Ihrer Technik – unabhängig von Software-Herstellern oder Consulting-Häusern.

- Prüfbericht als Asset: Sie erhalten eine detaillierte Auswertung der identifizierten Schwachstellen, die als technischer Beleg für Ihre Risikoanalyse und Compliance-Dokumentation dient.

- Expert-Panel: Bei hochkomplexen Systemen ziehen wir Spezialisten aus unserem internationalen Netzwerk hinzu, um auch modernste Angriffsvektoren abzubilden.

Technical Deep Dive

Forensische Analyse-Verfahren

Um die Integrität digitaler Assets zweifelsfrei zu bewerten, wenden wir Methoden an, die auf der Signalverarbeitung, der computergestützten Statistik und dem Reverse Engineering von KI-Architekturen basieren.

I. Advanced Image & Video Authentication

Wir betrachten Bilddaten nicht als Pixelmatrizen, sondern als Resultat einer spezifischen Signalverarbeitungskette (Image Acquisition Pipeline).

- Photo Response Non-Uniformity (PRNU) Analysis: Extraktion des sensor-spezifischen Rauschmusters mittels Maximum-Likelihood-Schätzung, um die Verbindung zwischen Medium und physischem Sensor (Source Camera Identification) zu verifizieren.

- CFA Interpolation & Demosaicing Detection: Analyse der Interpolationsartefakte, die beim Demosaicing entstehen. Unstimmigkeiten in der Varianz der Farbkanal-Korrelationen dienen als Beleg für lokales Inpainting oder Splicing.

- JPEG Ghost & Double Compression Detection: Analyse der Quantisierungstabellen im Frequenzbereich (DCT-Koeffizienten), um mehrfache Rekomprimierungszyklen und deren räumliche Diskontinuitäten zu lokalisieren.

II. Neural Network & Generative AI Diagnostics

Bei der Identifikation von Deepfakes nutzen wir die inhärenten Limitationen aktueller Diffusionsmodelle und GANs.

- GAN-Fingerprinting: Identifikation von spezifischen Up-Sampling-Artefakten (Checkerboard-Effekte), die durch transponierte Faltungen (Conv2DTranspose) entstehen.

- Latent Space Inconsistency: Überprüfung der biometrischen Konsistenz über Zeitreihen hinweg. Wir analysieren das Phänomen des Identity Bleeding und Inkonsistenzen in der Geometrie der Reflexionsvektoren der Kornea.

- Adversarial Robustness Testing: Einsatz von Toolkits zur Überprüfung, ob das vorliegende Material durch Adversarial Perturbations (gezieltes Rauschen) geschützt oder manipuliert wurde, um Detektions-Algorithmen zu täuschen.

III. Audio Engineering & Forensic Acoustics

Die forensische Audio-Analyse bei DC Forensic basiert auf physikalischen und biometrischen Parametern.

- Electric Network Frequency (ENF) Matching: Extraktion des 50Hz/60Hz-Brummton-Signals aus der Aufnahme und Cross-Referenzierung mit historischen Netzfrequenz-Datenbanken zur zeitlichen Authentifizierung.

- Formant- & Kehlkopf-Analyse: Untersuchung der Resonanzfrequenzen des Vokaltrakts. Wir nutzen die Cepstral-Analyse, um die physikalischen Limitationen der menschlichen Sprache von synthetisch generierten Wellenformen (Vocodern) abzugrenzen.

- Lossy Compression Artifact Analysis: Untersuchung des Bitstream-Aufbaus (z.B. MP3/AAC), um nachzuweisen, ob das Audiomaterial aus einer anderen Quelle transkodiert wurde (Container-Forensik).

IV. Data Integrity & Bitstream Forensics

- File System & Metadata Carving: Rekonstruktion fragmentierter Datenstrukturen und Analyse von OOV-Daten (Out-of-Vocabulary) in den Headern.

- Hash-Collisions & Blockchain-Verification: Einsatz kryptografischer Verfahren zur Sicherstellung der Non-Repudiation (Nicht-Abstreitbarkeit) während der gesamten Chain of Custody.

DC Forensic Lab

Digital Forensic Knowledge Hub

- Deepfake-Detection: Analyse von KI-generierten Medien auf Inkonsistenzen in Pixeln, Rauschmustern oder Biometrie.

- ELA (Error Level Analysis): Nachweis von Bildmanipulationen durch unterschiedliche Kompressionsstufen innerhalb einer Datei.

- Audio-Spektrogramm: Visuelle Prüfung von Tonaufnahmen auf Schnitte, Bearbeitungen oder synthetische Stimmanteile.

- PRNU (Sensor-Rauschen): Identifikation der Quell-Kamera anhand des individuellen "Fingerabdrucks" des Bildsensors.

- Frame-Authentifizierung: Einzelbildprüfung von Videos zur Sicherstellung der zeitlichen und inhaltlichen Integrität.

- Hash-Wert (SHA-256): Ein digitaler Prüfwert, der sicherstellt, dass eine Datei nach der Sicherung nicht mehr verändert wurde.

- Write-Blocker: Hardware, die das Beschreiben eines Datenträgers während des Auslesens physikalisch verhindert.

- Forensisches Image: Eine bitgenaue 1:1-Kopie eines Mediums, die auch gelöschte Datenbereiche umfasst.

- Slack Space: Verborgene Speicherbereiche am Ende von Dateien, in denen oft Spuren gelöschter Daten zu finden sind.

- Data Carving: Suche nach Dateisignaturen im "leeren" Speicherplatz zur Wiederherstellung ohne Dateisystem-Informationen.

- Anti-Forensik: Techniken von Tätern (Shredder, Verschlüsselung), die wir durch spezialisierte Tools neutralisieren.

- Timeline-Analyse: Chronologische Aufarbeitung aller Nutzeraktivitäten (wann wurde was kopiert/gelöscht?).

- Registry-Forensik: Auslesen der Windows-Datenbank, um installierte Hardware, Programme und Nutzerverlauf zu belegen.

- Mobile App Artefakte: Tiefenanalyse von Messenger-Datenbanken (WhatsApp/Signal) zur Rekonstruktion gelöschter Chats.

- IP-Attribution: Zuordnung digitaler Spuren zu spezifischen Netzwerkknoten und physischen Standorten.

- E-Mail-Header-Analyse: Wir untersuchen die Metadaten einer E-Mail (Header), um den tatsächlichen Absenderpfad, die beteiligten Mailserver und den Sendezeitpunkt zu verifizieren. So entlarven wir Spoofing (gefälschte Absenderadressen).

- Dokumenten-Metadaten (EXIF/XMP): Jedes PDF oder Word-Dokument enthält versteckte Informationen: Wer hat es erstellt? Wie lange wurde daran gearbeitet? Wurde das Erstellungsdatum nachträglich manipuliert? Wir machen diese „Schatten-Daten“ sichtbar.

- OCR-Forensik (Texterkennung): Durchsuchbarmachung von gescannten Dokumenten oder Bilddateien, um auch in tausenden von unsortierten Bilddateien nach spezifischen Schlagworten oder sensiblen Informationen zu suchen.

- Heuristische Analyse: Suche nach Verhaltensmustern statt nach festen Dateisignaturen. Dies hilft uns, neue oder unbekannte Manipulationsmethoden zu identifizieren.

- Verschlüsselungs-Analyse (Decryption): Wir prüfen die Art der Verschlüsselung von Containern oder Laufwerken. In vielen Fällen können wir durch forensische Tools und Rechenpower (Brute-Force oder Dictionary-Attacks) verschlüsselte Beweismittel zugänglich machen.

- Cross-Drive-Analysis: Der Abgleich von Daten über mehrere Geräte hinweg. Wir prüfen, ob eine Datei von Laptop A auf USB-Stick B geschoben wurde und schließlich auf einem privaten PC landete.

- Browser-Forensik: Analyse von Chroniken, Cache-Speichern, Cookies und Session-Daten. Wir rekonstruieren Web-Suchen, Logins und sogar Formulareingaben, die der Nutzer im Browser getätigt hat.

- Wearable Forensics: Auswertung von Smartwatches oder Fitness-Trackern. Diese Geräte speichern oft präzisere Standort- und Gesundheitsdaten (z. B. Belastungspuls bei einem Vorfall) als das Smartphone selbst.

- Geofencing-Analyse: Nachweis, ob sich ein Gerät zu einem spezifischen Zeitpunkt in einem definierten geografischen Bereich befand, basierend auf GPS-Logs und WLAN-Triangulation.

- Cloud-Backup-Extraktion: Oft ist das physische Gerät zerstört oder unzugänglich. Wir extrahieren Beweismittel direkt aus den Cloud-Backups (iCloud, Google Dashboard), um den digitalen Zustand wiederherzustellen.

Ja. Mittels Audio-Forensik analysieren wir die Hintergrundfrequenzen (das sogenannte „Raumrauschen“). Ein Schnitt verursacht fast immer eine minimale Unregelmäßigkeit im Frequenzverlauf, die wir grafisch belegen können.

Täter versuchen oft, die Systemuhr zu verstellen, um Alibis zu fälschen. Wir vergleichen die lokale Systemzeit mit den Timestamps von Dateisystem-Ereignissen und externen Server-Logs (z. B. Router oder Cloud), um die wahre Chronologie wiederherzustellen.

In den meisten Fällen ja. Eine Standard-Formatierung löscht nur das Inhaltsverzeichnis, nicht die Daten selbst. Solange die Sektoren nicht mehrfach mit neuen Daten überschrieben wurden, ist eine Rekonstruktion möglich.

Hier untersuchen wir die psychologische Manipulation. Wir rekonstruieren die Kommunikationskette (Phishing-Mails, Telefonanrufe), um zu verstehen, wie ein Mitarbeiter dazu gebracht wurde, Sicherheitsvorkehrungen zu umgehen.

DC Forensic

Case Studies - Strategische Aufklärung für Entscheider

CEO Fraud & Multimedia-Authentifizierung

Szenario: Ein internationales Industrieunternehmen wurde Opfer eines gezielten Angriffs. Der Finanzabteilung wurde eine täuschend echte Sprachnachricht (Voice Cloning) des Geschäftsführers zugestellt, die zur Freigabe einer hohen Sonderzahlung aufforderte.

Unsere Rolle: DC Forensic führte eine Audio-Spektrogramm-Analyse durch und konnte die synthetischen Frequenzmuster identifizieren, die für KI-generierte Stimmen typisch sind.

Ergebnis: Durch die Identifikation als Deepfake wurde die Auszahlung gestoppt. Wir implementierten im Anschluss ein Awareness-Training für die Führungsebene und etablierte Verifikations-Workflows zur Prävention künftiger Social-Engineering-Angriffe.

Abfluss von Know-how (Wirtschaftsspionage)

Szenario: Nach dem Wechsel eines Key-Account-Managers zu einem Mitbewerber gab es Hinweise auf den Diebstahl von Patententwürfen und Kundenlisten.

Unsere Rolle: Im Rahmen der HR-Forensik führten wir ein Forensisches Imaging des Dienstgeräts durch. Mittels Timeline-Analyse und der Auswertung von Registry-Forensik konnten wir den Transfer von Daten auf ein externes Medium unmittelbar vor der Kündigung nachweisen.

Ergebnis: Ein gerichtsverwertbares Gutachten wurde erstellt. Auf dieser Basis konnte das Unternehmen eine einstweilige Verfügung erwirken und Schadensersatzansprüche nach dem Geschäftsgeheimnisgesetz (GeschGehG) erfolgreich geltend machen

Beweissicherung in der Microsoft-Cloud

Szenario: Verdacht auf interne Manipulation von Buchhaltungsdaten in einer hybriden Microsoft-Infrastruktur.

Unsere Rolle: Als Experten für Cloud-Forensik sicherten wir die Audit-Logs innerhalb der Microsoft-Umgebung. Wir analysierten die Identitäts-Artefakte und konnten nachweisen, dass Zugriffsberechtigungen unbefugt verändert wurden, um Transaktionen zu verschleiern.

Ergebnis: Durch die Einhaltung der Chain of Custody hielten die Beweise der Überprüfung durch externe Auditoren stand. Das Unternehmen konnte die Compliance-Lücke schließen und den Vorfall gemäß ISMS-Standards dokumentieren.